それなりにユーザー数が多いと思われるとあるサイトにURLを手打ちしてアクセスしたところ、何故かWordPressのインストール画面が表示されました。

URLをよく見るとディレクトリ名のところを1文字打ち間違ってしまっており、正しいURLを入れ直すことで目的のページは表示できました。

WordPressのインストール画面については、「そのサイトの人がWordPressを試そうとした瞬間をたまたま偶然私が目撃してしまっただけだろう」と最初は思ったんですが、数日経ってもそのまま…

これはめちゃくちゃ危険です。

どのくらい危険かと言うと、サーバーのSFTPやFTPSのログイン情報を誰でも閲覧できる場所に公開しているのと同じくらい危険です。

インストールを完了しないまま放置したWordPressはなぜ危険か

例えば悪意を持った人(以下、攻撃者)がWordPressのインストール画面を発見したとしましょう。

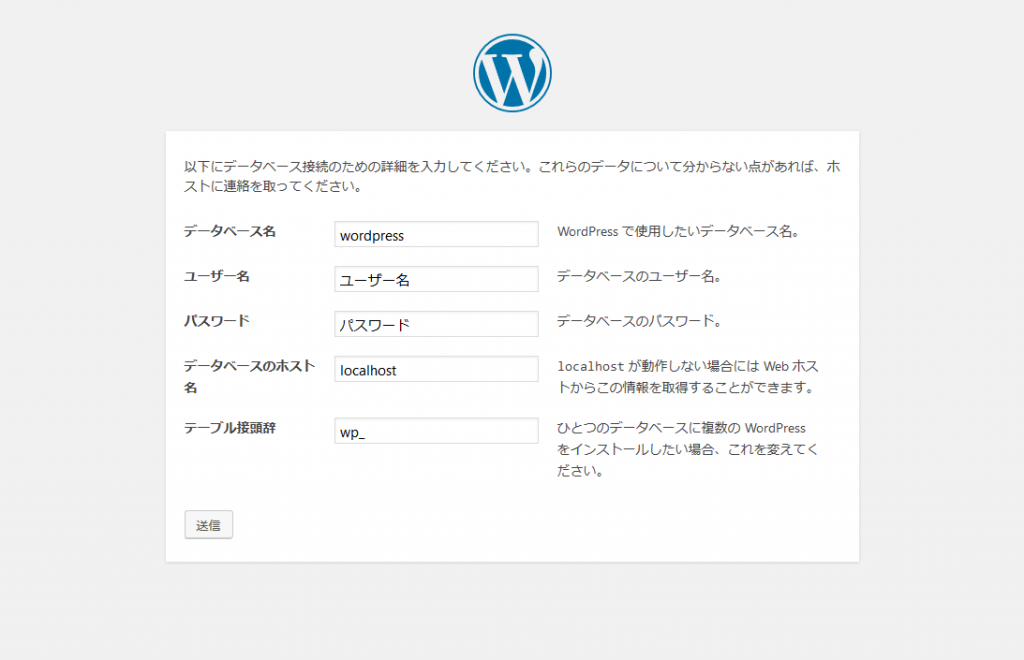

すると攻撃者はこんな画面を見ることになります。

WordPressインストール時のおなじみの画面ですね。

そしてボタンをクリックして次へ進むと、データベースの情報を入力する画面になります。

すると攻撃者はデータベースの情報を入れてみるわけですが、そのサーバーのlocalhostで動いているデータベースのユーザー名とパスワードを総当りで試してみる…なんてまどろっこしいことはしません。

なぜなら別にlocalhostである必要はないからです。

攻撃者が自分でデータベースサーバーを用意すれば、何度も試行する必要なく一発で次のステップへ進むことができます。

例えば攻撃者が自前で blah.example.com というデータベースサーバーを用意し blah_db データベースと、それに接続可能な blah_user(パスワード、blah_blah) というアカウントを用意したとしましょう。

すると上記の画面では上から順に、 blah_db, blah_user, blah_blah, blah.example.com と入力するだけでこのステップをパスすることができます。

(blah.example.com なんて名前で名前解決できる必要はなく、直接グローバルIPアドレスを入力してもよいです)

攻撃者が上記の画面をパスした後の話は簡単です。

攻撃者はWordPressのインストールを完了させることができますし、管理画面にログインすることもできます。

管理画面にログインできるということは、zipファイルで固めたWordPressのプラグインのアップロードもできるということです。

もちろん攻撃者ですから、害のないプラグインはアップロードしません。

悪意のあるPHPスクリプトを含んだプラグインをアップロードします。

そしたら攻撃者はアップロードしたプラグインに含まれる悪意のあるPHPスクリプトに直接アクセスすることで、攻撃対象のサーバー内で自由にPHPスクリプトを実行することができます。

PHPの実行時の権限でできることは全てできるということになります。

例えば、サイトの「インストールを完了しないまま放置したWordPress”以外”の部分」を好きに書き換えたり、ファイルを消しまくったり、個人情報があればそれをいとも簡単にぶっこ抜くことができます。

スパムメールも送りまくれますね。

サーバー内で好きにPHPのスクリプトを動かせますのでたいていの事はできます。

先に書いたとおり、「サーバーのSFTPやFTPSのログイン情報があれば出来ること」の全てとほぼ同じ事を攻撃者が実行出来るということになります。

インストールを完了しないまま放置したWordPressは攻撃者に発見されるか?

上記のとおり、インストールを完了しないまま放置されたWordPressは、攻撃者にとってはめちゃくちゃ美味しいと思われるので、探し出すためのbotなんかもそれなりに存在すると思われます。

というか試しにうちのサーバーのログを調べたところ、その手のbotっぽいアクセスがすぐに見つかりました。

ありがちな名前でディレクトリ名を変えながら、WordPressインストール中に使用されるwp-admin/setup-config.phpに対しアクセスを試みてる感じでした。

例えばディレクトリ名をパスワードっぽい複雑な文字列にする、とかすると攻撃者に発見される確率を減らせるとは思いますが、ブラウザの「脆弱性もしくは悪意のあるプラグイン」から漏れたりとか、他にも色んな要因で漏れる可能性があるので、WordPressをインストール完了しないまま放置、なんてことは絶対にしないほうが良いと思います。

といってもだいたいそういうのって、意図的にというより本人が忘れててということがほとんどだと思います。

この記事を読んで思い当たるフシがありましたら、確認することを強くおすすめします。

ちなみに、冒頭に書いた「とあるサイト」については報告し、その後対策(WordPressを削除)されたことを確認済みです。

最近のコメント

たかたむ

はじめまして。初リアルフォース(R3ですが)で,同…

nokiyameego

ZFS poolのデバイスラベル破損で悩んていたと…

名前

しゅごい

Jane Doe

FYI Avoid Annoying Unexpe…

Jane Doe

ご存じとは思いますが、whileには、”~の間”と…

花粉症対策2019 – 日曜研究室

[…] 花粉症対策についてはこれまで次の記事を書いてきました。https://…

花粉症対策2019 – 日曜研究室

[…] 花粉症対策についてはこれまで次の記事を書いてきました。https://…

花粉症対策2019 – 日曜研究室

[…] 花粉症対策についてはこれまで次の記事を書いてきました。https://…

花粉症対策2019 – 日曜研究室

[…] 花粉症対策についてはこれまで次の記事を書いてきました。https://…

花粉症対策2019 – 日曜研究室

[…] 花粉症対策についてはこれまで次の記事を書いてきました。https://…